Giới thiệu

Chủ yếu dùng cho quét lỗ hổng của camera IP, tích hợp các thiết bị phổ biến như Hikvision, Dahua và Uniview. Nhiều thiết bị camera và thiết bị modem sẽ được thêm vào sau.

Cài đặt

- Hệ điều hành Windows vẫn còn 1 số lỗi

- Hệ điều hành Linux và MacOS chạy rất tốt

- Yêu cầu cài đặt Python 3.7 trở lên, tốt nhất là Python 3.8

Cài đặt Ingram

- Sao chép kho lưu trữ này

git clone https://github.com/jorhelp/Ingram.git

- Vào thư mục Ingram để cài đặt cái thư viện yêu cầu

cd Ingram

pip3 install git+https://github.com/arthaud/python3-pwntools.git

pip3 install -r requirements.txt - Quá trình cài đặt hoàn tất

Sử dụng

- Bạn cần chuẩn bị một tệp đích, chẳng hạn như “target.txt”, tệp này lưu các địa chỉ IP bạn muốn quét, một mục tiêu trên mỗi dòng. Định dạng cụ thể như sau:

# Bạn có thể sử dụng dấu thăng (#) để ghi chú

# Địa chỉ IP duy nhất 192.168.0.1

# Địa chỉ IP và cổng để quét 192.168.0.2:80

# Phân đoạn IP với ‘/’ 192.168.0.0/16

# Phân đoạn IP với ‘-‘ 192.168.0.0-192.168.255.255

- Bắt đầu chạy

python run_ingram.py -i “đường dẫn file IP đầu vào (vd: target.txt)” -o ” đường dẫn thư mục lưu dữ liệu”

- Cổng: Nếu cổng của mục tiêu được chỉ định trong tệp target.txt, ví dụ: 192.168.6.6:8000, thì cổng 8000 của mục tiêu sẽ được quét Nếu không, chỉ các cổng chung mới được quét theo mặc định. Nếu bạn muốn quét các cổng khác theo danh sách, bạn cần tự chỉ định chúng, ví dụ:

python run_ingram.py -i “đường dẫn file IP đầu vào (vd: target.txt)” -o ” đường dẫn thư mục lưu dữ liệu” -p 80 81 8000

- Số lượng đồng thời thực hiện mặc định có thể rất dễ dàng cho băng thông rộng của bạn, bạn có thể tăng nó phù hợp theo điều kiện mạng, ví dụ: trên máy thử nghiệm của tôi, tăng số lượng đồng thời thực hiện lên 800 vẫn hoạt động tốt và tốc độ cực kỳ nhanh:

python run_ingram.py -i “đường dẫn file IP đầu vào (vd: target.txt)” -o ” đường dẫn thư mục lưu dữ liệu” -t 800

- Các thông số khác:

optional arguments:

-h, –help Danh sách lệnh trợ giúp

-i IN_FILE, –in_file IN_FILE Đường dẫn file IP đầu vào

-o OUT_DIR, –out_dir OUT_DIR Đường dẫn thư mục lưu dữ liệu

-p PORT [PORT …], –port PORT [PORT …] Cổng để quét, bạn có thể chỉ định nhiều cổng, chẳng hạn như -p 80 81 82

-t TH_NUM, –th_num TH_NUM Số lượng đồng thời thực hiện, được điều chỉnh theo các điều kiện mạng

-T TIME_OUT, –time_out TIME_OUT Thời gian hết giờ

–debug Chế độ gỡ lỗi

- (Tùy chọn) Thời gian quét có thể rất lâu. Nếu bạn muốn gửi lời nhắc qua WeChat khi quá trình quét chương trình kết thúc, bạn cần làm theo hướng dẫn của wxpusher để nhận UID và APP_TOKEN duy nhất của mình, đồng thời ghi chúng vào run_ingram.py:

config.set_val(‘WXUID’, ‘这里写uid’)

config.set_val(‘WXTOKEN’, ‘这里写token’)

Khôi phục gián đoạn được hỗ trợ, nhưng vì trạng thái đang chạy được ghi lại sau mỗi 5 phút, nên không thể khôi phục chính xác trạng thái chạy cuối cùng. (Nó sẽ được điều chỉnh trong phiên bản tiếp theo)

Kết quả

.

├── not_vulnerable.csv

├── results.csv

├── snapshots

└── log.txt

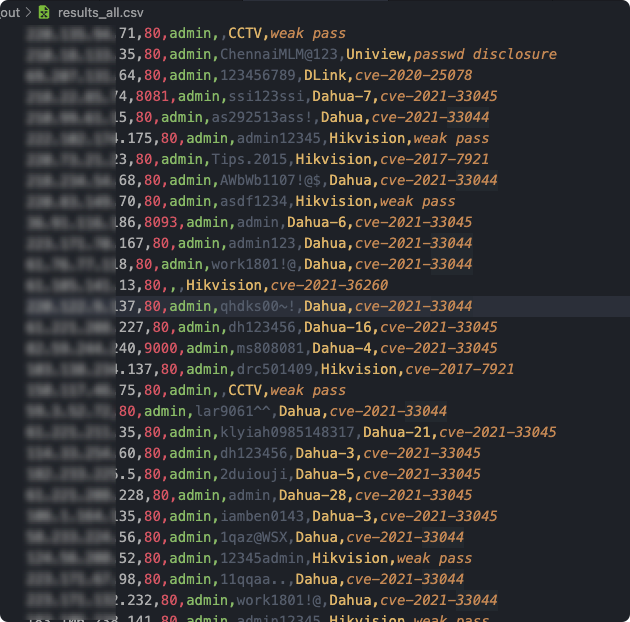

- Kết quả hoàn chỉnh được lưu trong results.csv ở định dạng: ip, cổng, loại thiết bị, tên người dùng, mật khẩu, loại lỗ hổng bảo mật:

- not_vulnerable.csv lưu các thiết bị không bị lộ

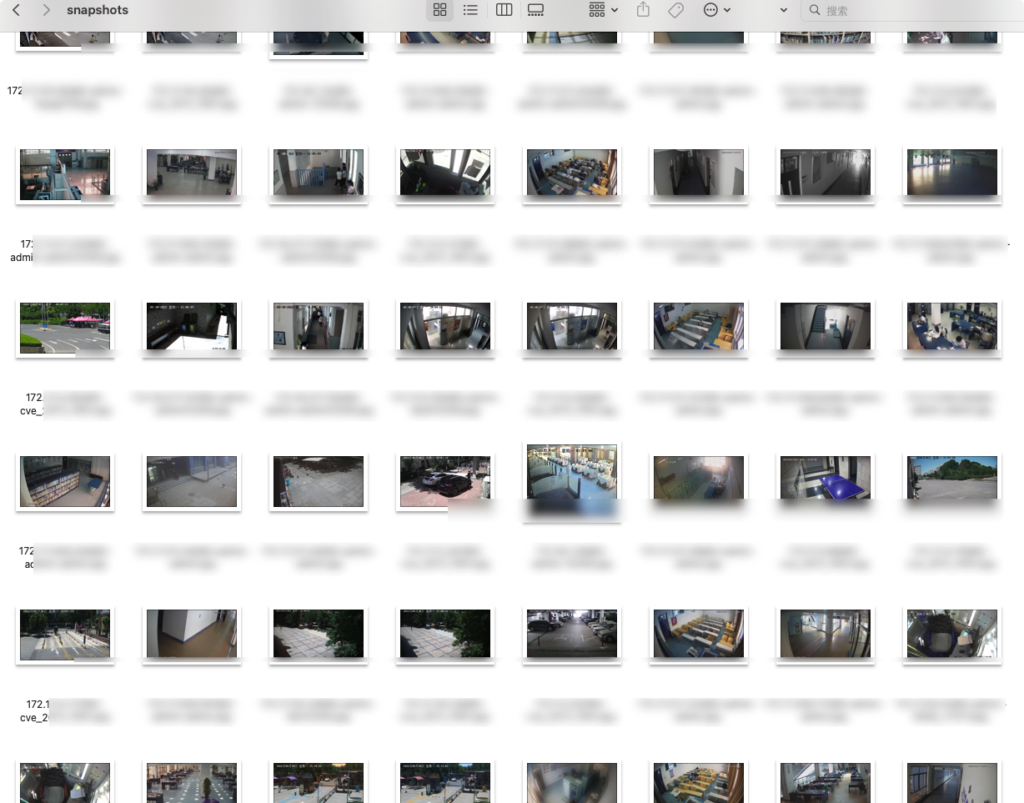

- snapshots: Ảnh chụp nhanh của một số thiết bị được lưu

Tuyên bố từ chối trách nhiệm

Công cụ này chỉ dùng để kiểm tra bảo mật và bị nghiêm cấm sử dụng bất hợp pháp và hậu quả không liên quan gì đến nhóm

Lời cảm ơn & Trích dẫn

Thanks to Aiminsun for CVE-2021-36260

Thanks to chrisjd20 for hikvision config file decryptor

Thanks to mcw0 for DahuaConsole

Thanks to jorhelp for Ingram